Условные обозначения технических терминов Cisco

В этом документе поясняются условные обозначения в тексте, на рисунках и в описаниях команд, применяемые в технических советах Cisco.

Текст

Полужирным шрифтом выделяются элементы, которые пользователь должен вводить или выбирать, например команды меню, кнопки и команды.

Курсивом показано выделение.

Угловые скобки (>) указывают на дальнейшее раскрытие пунктов меню, которое пользователь должен выбрать в графическом пользовательском интерфейсе (GUI), таком как File> Print.

- Примеры выходных данных от устройств Сisco отображаются шрифтом курьер; пример:

3524xl# show running-config Building configuration... Current configuration: ! version 12.0 no service pad service timestamps debug uptime service timestamps log uptime no service password-encryption !

Сообщения о системных ошибках от устройств Сisco отображаются шрифтом курьер; пример:

Маршрутизатор, перезапущенный с командой повторная загрузка, отображает сообщение Система возвратился к ПЗУ повторной загрузкой.

Предупреждения

Совет означает, что соответствующая информация поможет решить проблему. Информация в советах может не помочь устранить неполадки и даже ни к чему не привести, но может быть полезной.

Примечание означает, что читатель может принять эту информацию к сведению. Примечания содержат полезные советы или ссылки на материал, не описанный в этом документе.

Предостережение означает, что читатель был осторожен. В этой ситуации возможны действия, которые могут привести к повреждению оборудования или к потере данных.

Предупреждение — предупреждение означает опасность. Сложившаяся ситуация может привести к телесным повреждениям. Прежде чем начинать работу с оборудованием, необходимо ознакомиться с возможными опасностями, связанными с использованием электросхем, и стандартными мерами предупреждения несчастных случаев. Для просмотра переведенных версий предупреждения см.

Значок выхода означает, что пользователь покидает веб-сайт Cisco. Этот значок появляется при открытии веб-страницы, не являющейся частью системы Cisco; в таких случаях компания Cisco не несет ответственности за содержание веб-страниц. Ссылки на внешние для Cisco.com веб-сайты открываются в отдельном окне браузера.

В руководстве по командам для команд Cisco IOS® и CatOS используются также следующие обозначения.Для получения дополнительной информации о принятых в Cisco IOS обозначениях обратитесь к разделу О документации ПО Cisco IOS.

Вертикальная черта (|) отделяет альтернативные, взаимноисключающие параметры. Пример: req-qos {best-effort | controlled-load | guaranteed-delay}

Квадратные скобки ([]) указывают на необязательные элементы. Пример: [no] ip route-cache [cbus]

Фигурные скобки ({}) указывают на необходимость выбора.

Пример: список доступа число [{разрешение | запрет}]

Пример: список доступа число [{разрешение | запрет}]Фигурные скобки в квадратных скобках ([{}]) указывают на необходимость выбора дополнительных элементов.

Угловые скобки (<>) указывают на аргументы в контекстах, которые не допускаюткурсивный шрифт, а в примерах указывают на символьные строки, которые вводит пользователь и которые не отображаются на экране (например, пароль).

Полужирный шрифт означает команды и ключевые слова.

Курсивом выделены пользовательские переменные.

В примерах конфигурации используются обобщенные имена маршрутизаторов, имена хостов, имена пользователей, пароли и IP-адреса. Они должны быть замещены именами, паролями и адресами, соответствующими вашей компании.

ВАЖНОЕ ПРИМЕЧАНИЕ:

Использование слова «Cisco» в качестве пароля или имени пользователя, а также любого другого простого пароля является угрозой для безопасности.

Использование слова «Cisco» в качестве пароля или имени пользователя, а также любого другого простого пароля является угрозой для безопасности.Имена маршрутизаторов: МаршрутизаторX, nasX и так далее.

Номера телефона: 555nnnn

IP-адреса: RFC IP-адреса соответствуют протоколу определения адресов частной сети 1918.

Три IP-адресов блока резервируются Комитетом по цифровым адресам в Интернете (IANA) для частных подсетей Интернета:

10.0.0.0 — 10.255.255.255 (префикс 10/8)

172.16.0.0 — 172.31.255.255 (префикс 172.16/12)

192.168.0.0 — 192.168.255.255 (префикс 192.168/16)

- Часто встречающиеся комментарии включены в примеры конфигурации. Комментарии выделяются курсивом и синим цветом. Они предоставляют дополнительную информацию об используемых командах и выходных данных конфигурации. Комментарии конфигурации выглядят следующим образом:

!--- Define IPSec traffic of interest.

!--- This line covers traffic between the LAN segment behind two PIXes. !--- It also covers the SNMP/syslog traffic between the SNMP/syslog server !--- and the network devices located on the Ethernet segment behind PIX 515.

!--- This line covers traffic between the LAN segment behind two PIXes. !--- It also covers the SNMP/syslog traffic between the SNMP/syslog server !--- and the network devices located on the Ethernet segment behind PIX 515.

полужирный шрифт | Жирный шрифт используется для выделения команд (введенных пользователем данных, названий клавиш, кнопок, имен папок и подменю). Например: | курсивный шрифт | Курсив применяется в следующих случаях:

| экранный шрифт | Шрифт Window, например Courier, используется в следующих случаях:

|

Основы компьютерных сетей. Тема №4. Сетевые устройства и виды применяемых кабелей

Приветствую всех! Добрались мы до 4-ой темы. Поговорим сегодня про различные сетевые устройства и применяемые кабели. Узнаем, чем отличается коммутатор от маршрутизатора, что такое концентратор и многое другое. Приглашаю заинтересовавшихся под кат.

Приглашаю заинтересовавшихся под кат.

В ранних статьях я писал о разных сетевых моделях, протоколах, службах. Но мало рассказал об устройствах, которые тесно с этим работают, и самое главное, чем они все отличаются друг от друга. Эти знания очень важны для сетевого инженера, поэтому закрою эту брешь.

К счастью многие устройства доступны в Cisco Packet Tracer (версия 6.2), поэтому после каждого описанного устройства, я буду показывать это на практике.

Итак. Термин сетевые устройства применим к тем устройствам, которые подключены к сегменту сети и умеют принимать и/или передавать какие то данные. Самым простым и сразу приходящим в голову является сетевая карта.

Думаю все ее видели. Она стоит практически в каждом домашнем компьютере. Если не такая, то встроенная в материнскую плату.

Раньше можно было встретить и другие ее виды. Например, как на картинке ниже.

Обратите внимание на вход для коаксиального кабеля, который раньше активно использовался. Сейчас такие уже редко где встретишь. Если интересно посмотреть на остальные виды, то в CPT есть очень хорошие примеры. Например, если кликнуть по компьютеру, то откроется такое окно.

Сейчас такие уже редко где встретишь. Если интересно посмотреть на остальные виды, то в CPT есть очень хорошие примеры. Например, если кликнуть по компьютеру, то откроется такое окно.

Слева расположено окошко модулей (обозначено на рисунке цифрой 1). По каждому модулю есть краткое описание и как выглядит (обозначено на рисунке цифрой 2). Например, я кликнул на модуль PT-HOST-NM-1CFE. Это сетевая карта, которая работает по технологии Fast-Ethernet и предназначена для работы с витой парой. Может работать на скорости 10 Мбит/с и 100 Мбит/с. Также поддерживает технологию VLAN, о которой будет следующая статья.

Работа такой карточки проста. У нее есть MAC-адрес (о чем я говорил ранее), который ей присвоили на заводе, и при помощи него она может общаться в сети с другими устройствами. Причем не обязательно ее соединять с коммутатором или другим устройством. Можно соединить ее с другой сетевой картой и организовать связь между ними. Таким образом раньше соединяли 2 компьютера в одной комнате. Это самое простое соединение. Давайте попробуем его организовать в CPT.

Это самое простое соединение. Давайте попробуем его организовать в CPT.

Немного отступлю от лабы, так как здесь есть важное замечание. Имеется 2 вида витой пары. Прямой (Straight-Through) и кроссовый (Cross-over). Прямой применяется, когда нужно соединить 2 разных устройства. Например, компьютер и коммутатор. А кроссовый — когда нужно соединить 2 компьютера, 2 коммутатора и т.д. Структурное различие в том, что пары проводов обжимаются по разному. Ниже привожу схему обжима.

Соответственно, если соединить устройства не тем кабелем, то работать ничего не будет. Если вы только начинаете свой путь, то, возможно, уже не встретитесь с такой проблемой, так как большинство современных устройств поддерживают технологию Auto-MDI(X). Эта технология позволяет понять устройству с кем оно соединено и в каком режиме ему работать. Причем достаточно, чтобы хотя бы один участник поддерживал ее для корректной работы. Но в любом случае это надо знать. Поэтому возьмите на заметку.

Возвращаемся к лабе. Предлагаю соединить 2 компьютера именно прямым кабелем, чтобы убедиться, что работать данная конструкция не будет.

И как видим, концы кабелей горят красным, что говорит о том, что соединение не работает.

Исправляем ошибку и подключим компьютеры кроссовым кабелем.

Наблюдаем зеленые огни. Радуемся и переходим к настройке IP-адресов. Первому присвоим адрес: 192.168.1.1 с маской: 255.255.255.0. Все остальное не важно. И, соответственно, второму компьютеру присвоим IP-адрес: 192.168.1.2 с аналогичной маской: 255.255.255.0. Проверим связь между ними.

Пинги успешны! Кому неохота соединять 2 компьютера, ссылка на скачивание.

Следующее устройство на очереди — это повторитель или repeater.

Если рассматривать с точки зрения модели OSI, то данное устройство работает на первом уровне. То есть на физическом. Устройство очень простое. Основная задача — это усиление сигнала. Если вспомнить немного курс школьной физики, то у каждого кабеля есть предел затухания сигнала. Если мы говорим о витой паре, то ее максимальная длина может быть до 100 метров.@vilos ) И для того, чтобы усилить сигнал, применяют данное устройство. Ethernet повторитель может усилить сигнал еще на 100 метров.

Если мы говорим о витой паре, то ее максимальная длина может быть до 100 метров.@vilos ) И для того, чтобы усилить сигнал, применяют данное устройство. Ethernet повторитель может усилить сигнал еще на 100 метров.

В связи с тем, что в настоящее время набрала популярность технология PoE (Power over Ethernet), то повторители используются в качестве удлинителей для удаленных устройств (например IP-камеры). На картинках ниже можно с ними познакомиться.

Повторитель старого образца (в настоящее время уже не производится)

Один из современных повторителей.

В CPT оно присутствует, так что взглянем на него.

Можно его приблизить, отдалить, поменять ему интерфейсы. Все на ваше усмотрение. Я сымитирую ситуацию, когда у нас 2 компьютера находятся далеко друг от друга и соединены между собой при помощи повторителя.

Хочу заметить важную функцию в CPT. Кроме построения логической топологии, есть еще и физическая топология. Очень удобная вещь, когда нужно проверить, как будет работать что-либо на определенном расстоянии. Не могу утверждать, что работает с точностью до метра, но приблизительные результаты проверить можно. Переключаться между ними можно в левом верхнем углу.

Не могу утверждать, что работает с точностью до метра, но приблизительные результаты проверить можно. Переключаться между ними можно в левом верхнем углу.

При переключении на физическую откроется следующая картинка.

Это условная географическая карта с созданным городом. Вы можете сами понастроить таких же городов и развернуть междугороднюю связь. Но, так как повторитель усиливает всего на 100 метров, то надо искать что-то более близкое к данному расстоянию. Кликаем по Home City и попадаем в город.

Здесь уже стоит какой-то корпоративный офис. Создадим еще один офис и между ними организуем связь при помощи повторителя. Данное расстояние уже будет более похожим на правду.

Кликаем по New Building и создается еще одно здание. Расположу его поудобнее.

Теперь самое время расставлять узлы. Первым делом установлю между ними повторитель. Захожу на вкладку Hubs. Выбираю Repeater и ставлю его, как на картинке ниже.

Теперь надо расставить компьютеры. Конечно это бредово, что в каждом офисе по одному компьютеру, которые соединены еще через повторитель. Но для простоты пусть будет так. Перехожу на вкладку End Devices и выберу PC. И кину в каждый офис по компу, как на картинке ниже.

Конечно это бредово, что в каждом офисе по одному компьютеру, которые соединены еще через повторитель. Но для простоты пусть будет так. Перехожу на вкладку End Devices и выберу PC. И кину в каждый офис по компу, как на картинке ниже.

Самое время всё соединить. Переключаюсь на логическую топологию и наблюдаю следующую картину:

Здесь я вижу все устройства, которые присутствуют в проекте. Хотя в физической топологии видно только повторитель, а компьютеры скрыты в здании. Соединим их. Только соединять будем прямым кабелем, так как это разные устройства. Адресация будет такая же, как и в предыдущей лабораторке. Левый будет с IP-адресом: 192.168.1.1 и маской :255.255.255.0, а правый с IP-адресом:192.168.1.2 и аналогичной маской: 255.255.255.0.

После переключаемся на физическую топологию и наблюдаем следующее.

Все соединения, которые были произведены в логической топологии, автоматически отобразились и в физической. 2 офиса соединены. Самое время проверить доступность командой ping.

Как видим, все прекрасно работает. Но обратите внимание на одну вещь. Я намеренно пропинговал несколько раз, чтобы показать, что каждый раз мы получаем разные результаты (то 4мс, то 5мс). Если до этого время практически стабильно было 0 мс, то есть без задержек, то с повторителем оно уже присутствует.

Вот так работает повторитель. Привожу ссылку на скачивание.

Далее в очереди стоит концентратор или hub. Устройство, которое охватило популярность, начиная с 90-х годов и до начало 2000-х. Причем слово «хаб» настолько сильно засело всем в голову, что до сих пор многие люди называют любое сетевое устройство этим именем. Многие еще называют его повторителем. Конечно это не совсем верно, так как повторитель — это устройство, показанное выше. Но и сказать, что это ложь, тоже нельзя. Так как это и есть многопортовый повторитель. Но корректнее все же называть его концентратором, либо хабом, чтобы четко отличать данное устройство от повторителя, показанного выше.

Далее вашему вниманию представлю парочку известных концентраторов.

Концентратор от компании Netgear.

Концентратор от компании Cisco.

Логика работы его проста. Сигнал, полученный с порта, передается на все остальные порты, кроме исходного. Я перехожу к CPT и создаю лабораторку, как на картинке ниже.

6 компьютеров подсоединены к одному концентратору. Концентратор настраивать не надо. Он работает сразу, как только вытащишь из коробки. А вот компьютеры я настроил и привожу настройки:

1) PC1: IP-192.168.1.1, Mask-255.255.255.0.

2) PC2: IP-192.168.1.2, Mask-255.255.255.0.

3) PC3: IP-192.168.1.3, Mask-255.255.255.0.

4) PC4: IP-192.168.1.4, Mask-255.255.255.0.

5) PC5: IP-192.168.1.5, Mask-255.255.255.0.

6) PC6: IP-192.168.1.6, Mask-255.255.255.0.

Перевожу CPT в режим симуляции и проверю доступность до PC6, используя компьютер PC1.

Формируется 2 сообщения. Одно из них — это ICMP, а второе — ARP. ICMP пока отрабатывать не будет, так как не знает MAC-адрес PC6. А вот ARP начнет сразу отрабатывать, чтобы достать MAC-адрес (об этом рассказывается в предыдущей статье подробно). Итак PC1 отправляет ARP на концентратор.

Одно из них — это ICMP, а второе — ARP. ICMP пока отрабатывать не будет, так как не знает MAC-адрес PC6. А вот ARP начнет сразу отрабатывать, чтобы достать MAC-адрес (об этом рассказывается в предыдущей статье подробно). Итак PC1 отправляет ARP на концентратор.

Сообщение пришло, и предлагаю внимательно посмотреть на его содержимое. Несмотря на то, что сообщение несет в себе какую-то информацию, для концентратора это просто поток битов. Он знает, что сообщение пришло с 0-ого порта и передать его надо на 1, 2, 3, 4, 5 порты.

И действительно. Сообщение разослано на все компы, кроме исходящего. Соответственно, PC6 понимает, что это сообщение для него и сформирует ответ, а остальные компы проигнорирует. Вы можете возразить, что протокол ARP при поиске MAC-адреса всегда так работает, и будете правы. Но давайте посмотрим, что будет происходить дальше.

И что мы видим?! Сообщение так же рассылается на все компы, кроме исходящего. Хотя обратное ARP-сообщение содержит точного адресата.

Теперь когда PC1 знает MAC-адрес PC6, он сформирует ICMP сообщение, которое концентратор обработает точно так же, как и ARP. Перезапустил я CPT, и ICMP у меня теперь желтого цвета.

Перед дальнейшим просмотром открою сообщение и посмотрю, что внутри. Четко видно, что у него есть Source MAC, Destination MAC, Source IP и Destination IP. Соответственно, у сообщения задан конкретный получатель.

Но несмотря на вышесказанное, оно будет так же разослано на все порты, кроме исходящего. В этом суть работы концентратора. Для тех, кто хочет лично увидеть его работу, привожу ссылку на скачивание.

Если раньше такое поведение не вызывало сильных опасений (когда число компьютеров было до 10), то со временем увеличилось число компьютеров и устройств, которые подключались к сети. Это привело к тому, что сеть очень сильно нагружалась, и работать стало тяжело. Причем вся сеть в то время работала в режиме полудуплекса (half-duplex). Это значит, что по одним и тем же проводам велась передача или прием. Соответственно, чем больше компьютеров начинает вещать в сети, тем больше вероятность появления коллизии. Нужно было срочно находить решение, чтобы каким либо образом ограничивать сегменты сети. И для ее разрешения стали применять мосты или bridge.

Соответственно, чем больше компьютеров начинает вещать в сети, тем больше вероятность появления коллизии. Нужно было срочно находить решение, чтобы каким либо образом ограничивать сегменты сети. И для ее разрешения стали применять мосты или bridge.

Мост от компании Netgear

Теперь расскажу, что они из себя представляли. Это уже было более умное устройство, которое работало на 2-ом уровне модели OSI. То есть оно знало, что такое MAC-адреса и как с ними работать. Теперь каждый его порт был закреплен под конкретный сегмент сети, то есть он решал одну из важнейших проблем. Вдобавок у него была система фильтрации. То есть он не пересылал широковещательные кадры, которые не предназначены другому сегменту сети. У него появилась своя таблица, куда он записывал, кто за каким портом сидит. То есть, кадр, пришедший на мост, не слепо отправлялся на другой порт, а сверялся с таблицей, и если за другим портом сидит адресат, кадр выпускался. В противном случае мост его уничтожал.

Почитали теорию и время перехода к практике. Так как нам в этой лабе понадобятся концентраторы и не один компьютер, я взял за основу предыдущую лабу и модернизировал ее. Единственное, что расстроило — это то, что мост в CPT реализован условно. Он выполняет все нужные функции, но зайти и посмотреть на его таблицу нельзя (хотя она у него присутствует). Но это не важно. Главная цель — это показать работу данного устройства. Итак в этой лабе добавился мост и концентратор с 4 компьютерами. Если у вас не хватает портов на концентраторе, чтобы соединить с мостом, то можете добавить ему дополнительный интерфейс. Только не забудьте перед этим переключить на нем выключатель. 6 левых компьютеров я не трогал, поэтому адресация у них не поменялась, а вот для 4 правых компьютеров приведу ниже:

1) PC7: IP-192.168.1.7, Mask-255.255.255.0.

2) PC8: IP-192.168.1.8, Mask-255.255.255.0.

3) PC9: IP-192.168.1.9, Mask-255.255.255.0.

4) PC10: IP-192.168.1.10, Mask-255.255.255.0.

Перехожу в режим симуляции и попробую пингануть PC10 с компьютера PC1.

По стандартной схеме создаются 2 сообщения, но первым в бой идет ARP.

Концентратор отправляет его всем, кроме порта отправителя. И все его отбрасывают, кроме моста. Хоть он и не адресован мосту, он так же не знает, есть ли там такой получатель. Поэтому он его отправляет, чтобы проверить.

Концентратор на правой стороне отрабатывает как положено, и в данном сегменте находится получатель. Он отправляет ответное сообщение.

Концентратор отрабатывает, и все узлы, кроме моста, отбрасывают его.

Мост выкидывает это сообщение на левый концентратор. А тот, в свою очередь, выкидывает его всем участникам. PC1 узнает себя в этом сообщении и посылает теперь ICMP.

Концентратор отрабатывает. Сообщение попадает на мост. Он смотрит, есть ли у него такой получатель. Видит, что присутствует, и отправляет.

Концентратор рассылает его всем и PC10 получает его. Ответный пинг пройдет по такому же маршруту.

Ответный пинг пройдет по такому же маршруту.

Давайте посмотрим ситуацию, когда обменивающиеся узлы находятся в одном сегменте, и не требуется отправлять сообщение через мост. Проверю доступность PC5 с PC1.

Отправляет на концентратор ARP, а тот, в свою очередь, на всех. И заметьте, что призадумались 2 устройства(мост и PC5). PC5 понимает, что это для него, и отправляет ответ. А мост решает проверить, есть ли справа такой получатель. Ответа он не дожидается и понимает, что такого там нету.

Теперь, когда PC1 знает про PC5 он формирует ICMP для него.

PC5, получив его, готовит ответ. А вот мост теперь знает, что справа нету такого получателя и сразу отбрасывает такой кадр. Тем самым здесь и показано то, каким образом он фильтрует.

Вот так и работали и работают мосты (если они еще где-то применяются). Как видите, мост создал 2 сегмента или 2 домена коллизий. То есть все, что происходит за левым портом моста, никак не влияет на правый, если только сообщение не предназначено для узла в другом сегменте. Тем самым это обеспечило снижение нагрузки на сеть. Привожу ссылку на скачивание.

Переходим дальше и поговорим о коммутаторах. Про них, наверное, слышали все, да и многие из вас работали с ними. Коммутаторы бывают разные, и отличаются они своими функциями и, конечно, ценой. Давайте поговорим о них и выделим главные концепции. С появлением мостов и их фильтрацией, инженеры задались вопросом, чтобы сделать устройство, которое будет разделять не только сегменты сети, но и компьютеры. То есть обеспечить микросегментацию. Когда устройство знает, за каким портом кто сидит, и не будет передавать сообщение всем узлам, предназначенное для определенного узла. В результате появился коммутатор. Так же, как и у моста, у него есть своя таблица. В ней записано, за каким портом сидит определенный MAC-адрес. Называется такая таблица — таблица коммутации. Запись в нее происходит тогда, когда устройство начинает проявлять активность. Например, отправляя какое-либо сообщение, оно в заголовке оставляет свой MAC-адрес. Коммутатор читает этот заголовок и понимает, какой у отправляющего устройства MAC-адрес, и записывает его. Теперь, если придет сообщение именно для этого устройства, он отправит его именно ему. Другим устройствам он отправлять сообщение не будет.

Однако не стоит забывать, что, если вы только что достали коммутатор из коробки и подсоедините к нему устройства, то он не сразу будет знать, кто за каким портом сидит. Изначально таблица у него пустая. И, как я уже писал выше, заполнять он ее будет по мере активности узла. Такой процесс называется режимом обучения. Но, как только он ее заполнит, все станет замечательно. При поступлении на коммутатор, какого-либо кадра, он посмотрит на заголовок и прочитает MAC-адрес назначения. Далее он посмотрит на свою таблицу и поищет порт, за которым сидит узел с данным MAC-адресом и, соответственно, отправит.

Процессы коммутации у коммутатора и моста схожи. Но есть важное отличие: коммутация у мостов программная, а у коммутаторов-аппаратная. Если у мостов коммутацию выполнял процессор, то для коммутаторов придумали специальные микросхемы ASIC. Это специализированные микросхемы, которые созданы для выполнения конкретной задачи. Следовательно, такой вид коммутации оказался гораздо быстрее, что и сделало коммутаторы настолько популярными.

С каждым годом коммутаторы становятся все быстрее и умнее. Если мы говорили о коммутаторах, как об устройствах 2-го уровня по модели OSI, то практически все современные коммутаторы от компании Cisco, умеют работать на уровнях выше. Такие коммутаторы стали называть L2+ коммутаторы. Почему L2+, а не L3, я сейчас объясню на практике.

Открываю CPT и соберу лабораторку, как на картинке ниже.

Присутствует коммутатор и 4 компьютера. Я пока не изменял традицию назначения IP-адресов, но все же предоставлю вам список:

1) PC1: IP-192.168.1.1, Mask-255.255.255.0.

2) PC2: IP-192.168.1.2, Mask-255.255.255.0.

3) PC3: IP-192.168.1.3, Mask-255.255.255.0.

4) PC4: IP-192.168.1.4, Mask-255.255.255.0.

Так как мы только включили коммутатор, то таблица MAC-адресов у него должна быть пуста. Проверим. Для проверки используем команду «show mac-address-table»:

Убеждаемся, что она пустая, и переходим дальше. Самым простым и быстрым методом проверки будет команда ping. Проверим ею доступность PC4, используя PC1. Естественно, сначала должен будет отработать протокол ARP.

Коммутатор умный и может читать, что запаковано на втором уровне. Он видит MAC-адрес отправителя, который он запишет себе в таблицу. Еще он видит широковещательный MAC-адрес (то есть для всех). Значит надо передать этот кадр всем, кроме отправителя. Обратите внимание на 1-ый уровень. То есть на входе (In Layers), он получил кадр с 1 порта, а на выход (Out Layers) отправит по 2, 3 и 4 порту. В целом сейчас он работает, как концентратор. Не буду я пока передавать с коммутатора кадр. Перед этим нужно проверить таблицу MAC-адресов.

И вижу первую запись. Он записал MAC-адрес и порт, с которого он был получен. Прекрасно! Смотрим, что будет дальше происходить.

Отправляет он ARP всем, кроме отправителя. И мы видим, что PC4 понял, что это для него, и формирует ответ. Все остальные этот кадр отбрасывают.

Коммутатор получает ответ и читает его. На втором уровне он видит MAC-адрес отправителя и MAC-адрес получателя. MAC-адрес отправителя он видит впервые, поэтому сразу занесет его в свою таблицу. А вот MAC-адрес получателя он уже знает, поэтому отправит он его только на 1-ый порт. Обратите внимание на данные 1-ого уровня. Получил он его с 4-ого порта, а отправит на 1-ый. Но перед отправкой проверим таблицу.

И действительно. MAC-адрес был занесен. Нажимаю я на Capture/Forward.

Видим, что сообщение было отправлено только на 1-ый порт (то есть для PC1). Так концентратор точно не делал. Дальше уже формируется ICMP сообщение.

Оно работает на 3 уровне. Отправляем.

Доходит оно до коммутатора. Открываем и видим, что несмотря на то, что в сообщении есть заголовок 3-ого уровня, коммутатору это по барабану. Он читает только заголовок 2-ого уровня и принимает решение. MAC-адрес PC4 он знает и знает на какой порт отправлять.

Смотрим, как он отработает.

И отрабатывает он правильно. Сообщение отправляется только на 4-ый порт. PC4 формирует ответ.

И ICMP-сообщение без проблем доходит до PC1. Вот весь принцип работы коммутатора. Теперь объясню, почему этот коммутатор называют L2+ коммутатор. Лабораторная работа остается той же, за исключением пары изменений на самом коммутаторе. Выше мы говорили о том, что коммутаторы работают на 2-ом уровне модели OSI. Но с течением времени инженеры придумали управляемые коммутаторы. То есть это уже не просто железка, которая работает сама по себе, и что-то поменять в ходе ее работы не представляется возможным, а более умное устройство, которому есть возможность задать какие-то параметры (например IP-адрес) и настроить на удаленное управление. Продемонстрирую на примере. Открываю предыдущую лабу и меня здесь интересует коммутатор. Захожу на него и присваиваю свободный IP-адрес.

Switch>enable — переход в привилегированный режим. Отсюда доступно большинство команд.

Switch#configure terminal — переход в режим глобальной конфигурации. В этом режиме возможен ввод команд, позволяющих конфигурировать общие характеристики системы. Из режима глобальной конфигурации можно перейти во множество режимов конфигурации, специфических для конкретного протокола или функции.

Switch(config)#interface vlan 1 — так как это коммутатор 2 уровня, то назначить IP-адрес на порт нельзя. Но его можно назначить на виртуальный интерфейс. Поэтому выбираю его и перехожу дальше.

Switch(config-if)#ip address 192.168.1.5 255.255.255.0 — присваиваю ему один из свободных IP-адресов: 192.168.1.5 и маской: 255.255.255.0.

Switch(config-if)#no shutdown — включаю интерфейс. По умолчанию он выключен.

Коммутатор настроен и предлагаю проверить его доступность командой ping. Делать я это буду с PC1.

Думаю, что уже не для кого это секретом не будет, что изначально создается 2 сообщения. Итак первым идет ARP.

И тут происходит глюк CPT. Он получает ARP. Вскрывает его, видит, что IP-адрес назначения его. Но все равно хочет отправить его всем. Только PC1 он отправит ответный ARP, а всем остальным разошлет ARP от PC1. Будем наблюдать за дальнейшими событиями.

ARPы дошли до узлов. PC1 теперь знает MAC-адрес виртуального интерфейса коммутатора. О чем свидетельствует картинка ниже.

Пришло время ICMP сообщения. Формирует его и запускает.

ICMP сообщение доходит до коммутатора. Смотрим, что же внутри. И видим, что коммутатор действительно смог прочитать заголовок 3-го уровня. Он узнает себя, но происходит еще один глюк. Посмотрите на колонку «Out Layers». Он не знает, какой MAC-адрес у PC1, что конечно является бредом. И я это сейчас покажу. Когда пришло ICMP сообщение (колонка «In Layers»), в заголовках 2 и 3 уровня, были записаны MAC-адрес отправителя и IP-адрес получателя. То есть он знал, какой ему нужен MAC-адрес для того, чтобы отправить ответ. Не продвигая пакет дальше, посмотрим на таблицу коммутации.

Видим, что данный MAC-адрес действительно присутствует. Ну и раз он «не знает» MAC-адрес PC1, то вынужден запустить протокол ARP. Давайте посмотрим, что из этого выйдет.

PC1 получает сообщение. Он в шоке и в недоумении, потому что уже сообщал ему свой MAC-адрес. Но раз попросил, то отправит еще раз.

Коммутатор получает ответ и обновляет свою таблицу. При этом он забывает о том, что нужно ответить на ping. Потому что до этого он его отбросил. Что же будет происходить дальше?! Тот первый ICMP запрос затерялся и больше о нем никто не вспоминает. Истекает таймер запроса на PC1, о чем свидетельствует картинка ниже.

PC1 решает отправить второе ICMP сообщение.

Коммутатор получает его и начинает читать заголовки. На этот раз все работает хорошо. Он узнает себя в нем и знает, кому ответить.

Пакет успешно доходит до компьютера. Убедиться в этом можно, обратив внимание на скриншот из консоли. Дальше он сформирует еще 2 таких ICMP сообщения (суммарно 4). Показывать их я не буду, так как они дублируют предыдущие действия. Несмотря на то, что у CPT случился небольшой глюк, он заставил подробно себя изучить, что иногда весьма полезно. Из-за того, что коммутатор смог прочитать заголовок 3 уровня и ответить на ICMP сообщение (он также мог сам проверить доступность любого узла), его стали называть L2+ коммутатор. Чисто L2 коммутаторы с IP-адресами работать не умеют. Но вот вопрос, почему же данный коммутатор не L3? А все кроется в том, что он не умеет выполнять маршрутизацию (передача пакетов из одной канальной среды в другую). Есть конечно, L3 коммутаторы, но о них мы поговорим, когда разберем маршрутизатор. Прикладываю ссылку на данную лабораторную работу.

Итак, встречаем маршрутизатор или router. В принципе вы уже видели, как он работает в предыдущих статьях. Но освежу еще раз кратко.

Маршрутизатор — это устройство, предназначенное для пересылки пакетов из одной канальной среды в другую. Также главной его функцией является выбор наилучшего маршрута для пакета. Многие называют данное устройство шлюзом. Так как, если надо передать какой-то пакет из одной канальной среды в другую, промежуточным устройством будет именно шлюз.

Само устройство очень старое. Если верить истории, то первый роутер был создан в 1976 году и объединял 3 локальные сети. Вот, к примеру, один из первых маршрутизаторов компании Cisco (еще когда название начиналось с маленькой буквы).

Сейчас их тоже огромное количество. Причем они подразделяются по сферам применения. Есть домашние, магистральные и так далее. Вот, к примеру, один из современных магистральных маршрутизаторов.

Маршрутизаторы серии Cisco 7600

Или к примеру Cisco 2811, который будет использоваться в следующей лабе.

Предлагаю собирать лабораторку и переходить к практике.

Добавил один роутер, который будет перенаправлять пакеты из одной канальной среды в другую. И 2 коммутатора, к которым подключены по 2 компьютера. Настройки компьютеров следующие.

1) PC1: IP-192.168.1.2, Mask-255.255.255.0, Gateway: 192.168.1.1.

2) PC2: IP-192.168.1.3, Mask-255.255.255.0, Gateway: 192.168.1.1.

3) PC3: IP-192.168.2.2, Mask-255.255.255.0, Gateway: 192.168.2.1.

4) PC4: IP-192.168.2.3, Mask-255.255.255.0, Gateway: 192.168.2.1.

Как видите, добавился параметр основного шлюза (Gateway). Для компьютеров в левом сегменте он один, а для компьютеров в правом сегменте другой. Коммутаторы остаются без изменения настроек. А вот маршрутизатор требует настройки. Переходим к нему.

Router>enable — переход в привилегированный режим.

Router#configure terminal — переход в режим глобальной конфигурации.

Router(config)#interface fastEthernet 0/0 — переход в режим настройки данного интерфейса.

Router(config-if)#ip address 192.168.1.1 255.255.255.0 — присваиваем ему IP-адрес. Данный интерфейс будет шлюзом для левой сегмента сети.

Router(config-if)#interface fastEthernet 0/1 — переход в режим настройки данного интерфейса.

Router(config-if)#ip address 192.168.2.1 255.255.255.0 — присваиваем ему IP-адрес. Данный интерфейс будет шлюзом для правого сегмента сети.

Router#copy running-config startup-config — сохраняем конфигурацию

Маршрутизатор настроен, и можно посмотреть таблицу маршрутизации командой show ip route.

Видим 2 connected сети. Прописывать специфичную настройку маршрутизации не понадобится, так как сегменты у нас подключены через один маршрутизатор.

Время проверить доступность PC3, используя PC1.

Путем простой математики, PC1 понимает, что получатель находится не в его сети, а значит передать надо через основной шлюз. Но возникает проблема, что он не знает MAC-адрес шлюза. В связи с этим пускает в разведку ARP.

Попадает ARP на коммутатор, и посмотрим на заголовок. И видим, что в Destination IP: 192.168.1.1.

Передает он его дальше, и маршрутизатор понимает, что это для него. И отправляет ответ.

ARP ответ доходит до компьютера и он формирует ICMP сообщение. Обратите внимание, что IP-адрес назначения — это адрес PC3. А MAC-адрес назначения — это адрес маршрутизатора.

Коммутатор прочтет Ethernet заголовок и передаст маршрутизатору.

Маршрутизатор, получив это сообщение, понимает, что он не знает, кто сидит в сети с IP:192.168.2.2. Отбрасывает ICMP сообщение и запускает ARP.

Коммутатор получив ARP, сразу рассылает его. Находится получатель, который формирует ответ.

Я, с вашего позволения, не буду показывать процессы, которые дублируются, по причине их очевидности. Итак ARP дойдет до маршрутизатора, и он теперь знает MAC-адрес PC3.

Тем временем истекает таймер у PC1 и он формирует следующее ICMP сообщение.

Коммутатор, по заголовку, принимает решение отправить это сообщение на маршрутизатор.

Маршрутизатор, просмотрев заголовок, понимает, что надо передать его в другую канальную среду, и меняет поля в заголовке Ethernet.

Доходит до коммутатора, где он понимает, что сообщение надо передать PC3, то есть на 1-ый порт.

PC3 формирует ответ.

И в результате ответ доходит до PC1, о чем свидетельствует окно консоли.

Вот весь принцип работы маршрутизатора. Если вы читали предыдущие статьи, то нового в основах работы с маршрутизатором мало узнали. Еще одна из фишек маршрутизатора — это выбор лучшего маршрута, но это мы разберем в следующей статье. Ну и по традиции привожу ссылку на скачивание.

Поговорили про маршрутизатор, и я предлагаю разобрать L3 коммутатор. Его еще называют MLS(Multi Layer Switch) коммутатор. Отличие его от обычного коммутатора в том, что он осуществляет маршрутизацию. Данный вид коммутаторов стал настолько популярным, что многие крупные вендоры стали вкладывать деньги в его развитие. Сейчас на рынке можно встретить L3 коммутаторы от таких производителей как HP, TP-Link, Cisco и так далее. Ниже приведу несколько моделей.

L3 коммутатор от компании TP-Link

L3 коммутатор от компании HP

L3 коммутатор от компании Cisco

Предлагаю перейти к практике. Я возьму за основу предыдущую лабораторную работу. Но вместо маршрутизатора поставлю L3 коммутатор.

Компьютеры настроены. Осталось настроить L3 коммутатор. Настраивается он немного иначе, нежели маршрутизатор. Переходим к его настройке.

Switch>enable — переход в привилегированный режим.

Switch#configure terminal — переход в режим глобальной конфигурации.

Switch(config)#interface fastEthernet 0/1 — переход к настройке интерфейса fa0/1.

Switch(config-if)#no switchport — переводим порт в «роутерный» режим. Без этой команды вы не сможете повесить на него IP-адрес.

Switch(config-if)#ip address 192.168.1.1 255.255.255.0 — присваиваем IP-адрес.

Switch(config-if)#interface fastEthernet 0/2 — переход к настройке интерфейса fa0/2.

Switch(config-if)#no switchport

Switch(config-if)#ip address 192.168.2.1 255.255.255.0 — присваиваем IP-адрес.

Switch(config)#ip routing — включаем маршрутизацию на интерфейсе.

Настройка закончена. Настало время перейти к команде ping. Я не стал показывать работу команды ARP. Думаю каждый из вас знает, как она работает, а начал фиксировать моменты, когда начал работать ICMP. Привожу подробные картинки.

Я думаю процесс понятен. Он ничем не отличается от того, что происходило, когда там стоял маршрутизатор. Теперь отвечу на вопрос: Отличие L3 коммутатора от маршрутизатора, и что лучше. Я, в свое время, очень долго искал ответ на этот вопрос. И нашел его здесь. Если кратко, то самая большая разница в них заключается в цене. За счет того, что в L3 коммутаторе применяются интегральные схемы специального назначения, то он быстрее и в связи с этим дороже. Дублировать его статью я не буду, поэтому читайте. Там, действительно, очень хорошо об этом написано! От себя только добавлю ссылку на готовую лабораторку.

Забыл я упомянуть еще одно устройство. И это dial-up модем. То самое устройство, при помощи которого, многие стали выходить в Интернет. Единственное, что ему было нужно, это телефонная сеть. Компьютер, подключенный к модему, устанавливал связь с провайдером, который выделял ему канал и давал доступ. Такой процесс назывался дозвон. В связи с тем, что с того времени технологии шагнули далеко вперед, то такое соединение уже мало где встретишь. Хотя они еще встречаются в местах с низким населением или в отдельных странах. Давайте посмотрим, как выглядели эти устройства.

Модем от компании Zyxel

Модем от компании U.S. Robotics

Позже появились и сетевые адаптеры со встроенным модемом. То есть телефонная линия соединялась напрямую с компьютером. Ниже привожу один из таких образцов.

Долго я возился с вопросом, чтобы собрать простую лабораторку и показать, как это раньше работало. Вышло что то непонятное, но интересное.

Итак, что есть что. У нас есть 2 компьютера с модемными интерфейсами. И подключенные к облаку(это своеобразная эмуляция глобальной сети. Устройство с множеством интерфейсов) при помощи телефонного кабеля. И слева располагается маршрутизатор, соединенный 2-мя телефонными кабелями с облаком. Покажу, как менять интерфейсы на компьютере.

1) Отключаем питание.

2) Вытаскиваем разъем при помощи мышки и тянем в колонку с модулями.

3) Выбираем модемный модуль и вставляем его на пустое место.

И включаем питание обратно.

Такую же операцию проделываем с маршрутизатором.

1) Выключаем питание.

2) Выбираем модуль и вставляем в один из свободных слотов.

3) Включаем питание обратно.

Теперь перейдем к настройке маршрутизатора. Суть в том, что через CLI повесить адреса на новые модули не получится, ибо в CPT это оказалось не предусмотрено. Но можно это сделать через вкладку «Config».

Дальше создадим 2 DHCP пула (то есть на каждый компьютер свою подсеть) и заранее исключим IP-адреса, которые уже используются на маршрутизаторе.

Router#configure terminal — переходим в режим глобальной конфигурации.

Router(config)#ip dhcp excluded-address 192.168.1.1 — исключаем из выдачи адрес, который висит на интерфейсе Modem 0/3/0.

Router(config)#ip dhcp excluded-address 192.168.2.1 — исключаем из выдачи адрес, который висит на интерфейсе Modem 0/3/1.

Router(config)#ip dhcp pool FOR-PC1 — создаем пул для PC1

Router(dhcp-config)#network 192.168.1.0 255.255.255.0 — анонсируем сеть.

Router(dhcp-config)#default-router 192.168.1.1 — указываем основной шлюз.

Router(config)#ip dhcp pool FOR-PC2 — создаем пул для PC2

Router(dhcp-config)#network 192.168.2.0 255.255.255.0 — анонсируем сеть.

Router(dhcp-config)#default-router 192.168.2.1 — указываем основной шлюз.

Для того, чтобы компьютеры смогли подсоединиться, они должны пройти аутентификацию. Для этого создадим логин и пароль (он будет одинаковым для двух компьютеров).

Router(config)#username admin password nimda — создаем пользователя с логином: admin и паролем:nimda.

Сохраняем конфигурацию и переходим к настройке нашего облака. Для начала посмотрим, какой интерфейс куда смотрит.

Теперь им нужно присвоить номера. Для простоты воспользуюсь 3-х значными номерами.

Modem4 = 111

Modem5 = 222

Modem1 = 333

Modem0 = 444

Немного не по порядку, но это не главное. На данном этапе базовая настройка закончена и настало время проверить работу. Открываю PC1 и перехожу на вкладку Desktop.

Я думаю, как вы догадались, нужна вкладка Dial-up. Открываем ее.

Открывается окно, где надо ввести логин, пароль и номер. Вводим, как на картинке. И нажимаем кнопку Dial.

Видим, что соединение установилось. О чем свидетельствует Status: Connected и зеленые огни на схеме. Раз соединение установлено, запросим IP адрес у DHCP сервера. Переходим на вкладку Desktop и выбираем IP Configuration.

Выбираем DHCP, и компьютер получает адрес из нужной подсети. Отлично!

Теперь проделаем аналогичные процедуры со вторым компьютером.

Обратите внимание, что логин и пароль тот же, а номер другой.

Установилось соединение.

Получаем адрес 192.168.2.2. Адрес получен из второго пула, как и было задумано.

Воспользуемся командой ping и достучимся до PC2 с компьютера PC1.

Пинг проходит, правда с задержкой. Но это уже погрешности.

Задачей было показать, как работает dial-up, с чем мы справились. Скачивайте и пробуйте!

Это наверное последнее устройство, которое мы рассмотрим. Конечно, это не предел, и их огромное количество. Есть еще всевозможные брендмауеры (программные и аппаратные), голосовые шлюзы для IP телефонии, беспроводные устройства. Но это уже специфичное оборудование, и рассматривать в этом цикле не вижу смысла, так как это уже будут не основы, а целая энциклопедия по сетевым устройствам.

Осталось упомянуть про используемые в наше время кабели. Самый часто встречаемый кабель — это медная витая пара (англ. twisted pair). Передает она сигналы при помощи электрических сигналов. Как видно из названия, она использует попарно скрученные проводники, которые изолированы между собой. Свивание позволяет уменьшить влияние электромагнитных полей от внешних источников. На сегодняшнее время самыми популярными категориями являются 5e и выше. Вот начиная с данной категорией пары проводов скручиваются с разной интенсивностью, что позволяет уменьшить помехи, которые они создают и мешают друг другу. Витая пара бывает экранированная и неэкранированная. Если маркировка кабеля начинается с буквы U, то это означает, что кабель неэкранированный. Буква S означает, что в качестве экрана используется проволочная оплетка, а если F, то в качестве экрана используется фольга.

Например, если вы встретите маркировку U/UTP (Unshielded Twisted Pair) — то это обычная витая пара без экрана. А, например, F/UTP (Shielded Twisted Pair) означает, что кабель экранирован фольгой, но сами скрученные провода без экрана. То есть первая буква указывает на общий экран кабеля, а после знака «/» указывается экранирование самих проводов. Вот маркировка F/FTP означает, что каждая пара экранирована фольгой и дополнительно все пары помещены в еще один экран из фольги.

Приведу хорошую картинку по видам экранирования:

Скажу еще пару слов о категориях кабеля. Чем она выше, тем выше скорость передачи и полоса пропускания. Приведу краткое сопоставление категории кабеля к скорости и полосе пропускания. Этих таблиц в Интернете огромное количество, но чтобы вы не искали, я ее продублирую.

Категория 1 (полоса пропускания 100 Гц.) — до 56 Кбит/с.

Категория 2 (полоса пропускания 1 МГц.) — до 4 Мбит/с.

Категория 3 (полоса пропускания 16 МГц.) — до 10 Мбит/с.

Категория 4 (полоса пропускания 20 МГц.)- до 16 Мбит/с.

Категория 5 (полоса пропускания 100 МГц.) — до 100 Мбит/с.

Категория 5e (полоса пропускания 125 МГц.) — до 100 Мбит/с при использовании 2 пар и до 1 Гбит/с при использовании 4 пар.

Категория 6 (полоса пропускания 250 МГц.) — до 1 Гбит/с при использовании 4 пар и

до 10 Гбит/с при длине кабеля не более 55 м.

Категория 6e (полоса пропускания 500 МГц.) — до 1 Гбит/с при использовании 4 пар и

до 10 Гбит/с при длине кабеля не более 100 м.

Категория 7 (полоса пропускания 600 МГц) — до 10 Гбит/с при использовании 4 пар.

Категория 7a (полоса пропускания 700-1200 Мгц) — до 10 Гбит/с при использовании 4 пар, до 40 Гбит/с при длине кабеля не более 50м и до 100 Гбит/с при длине кабеля не более 15м.

Несмотря на их количество, в повседневном использовании фигурируют 5e и 6. Этого вполне достаточно, чтобы подключить пользователей к современной инфраструктуре. А в связи с последними новостями, был утвержден новый стандарт 802.3bz. Он позволит увеличить максимальный лимит скорости до 2.5 и 5 Гбит/с, используя прежние кабели 5e и 6. Так что у них еще есть будущее.

На конце витой пары крепится коннектор 8P8C (что означает 8 позиций на 8 контактов), который многие называют RJ-45.

Соединяется он с кабелем при помощи специального инструмента, который называется кримпер.

Я считаю, что этот инструмент должен быть у каждого админа.

Далее идут волоконно-оптические кабели (англ. optic fiber cable). Сейчас они являются основой современного Интернета, так как могут передавать данные на дальние расстояния и практически не подвержены затуханиям. Если говорить об их конструкции, то все они имеют схожее строение.

1) В центре расположена сердцевина (ее еще называют ядром). Она является главной светопередающей частью. Изготавливается она из кварцевого стекла.

2) Далее идет оболочка (альтернативное название демпфер). Его главная задача — это не дать излучению покинуть пределы ядра. То есть это своеобразная граница. Тоже, как и сердцевина, состоит из кварцевого стекла, однако, показатель преломления у оболочки ниже. Это нужно для того, чтобы он смог полностью отразить свет.

3) И последняя часть — это защитная оболочка.

Это основные составляющие волоконно-оптического кабеля. Как писалось раньше, состоит он практически из стекла, а значит очень хрупок. Если, например, витая пара может работать, даже, если повреждена внешняя изоляция, кабель согнут в 10 местах и по нему постоянно ездит стул, то для оптоволокна это очень критично. Изгиб можно проводить только под определенным углом, который зависит от длины кабеля. В этом его недостаток. Но есть и огромные преимущества. Если длина витой парой без усилительных участков не может превышать 100 метров. То, например, для многомодового волоконно-оптического кабеля, это 500 м, а для одномодового около 10 км.

Раз уж дошли до одномодовых и многомодовых кабелей, давайте разберем их более подробно. Я не буду сильно вдаваться в физику кабелей, а покажу базово. И в конце в сравнении покажу, где какой использовать.

Начнем с многомодового кабеля.

При помощи такого кабеля можно передавать несколько световых сигналов, которые будут отличаться между собой длинами волн и фазами. Чтобы корректно передавать несколько сигналов, нужно брать и сердцевину большего размера. А это говорит о том, что чем больше диаметр сердечника, тем большее рассеивание это вызовет. Что в свою очередь приведет к затуханию сигнала и потребуется увеличить число повторителей. Такие кабели уместно применять, когда надо соединить 2 точки, расстояние между которыми не больше 500 м. В качестве источника сигнала, в многомодовых кабелях применяют светодиод, который при помощи света создает битовую последовательность.

Теперь поговорим об одномодовом кабеле.

Думаю понятно, из названия, что данный кабель передает только один световой несущий сигнал. Сердцевина у него значительно меньше, чем у многомодового кабеля. А раз сердцевина меньше, то и, соответственно, затухание у такого сигнала будет меньше. Не потребуется использовать большое количество повторителей, что позволит сэкономить. А учитывая, что передает он на 10 км, то экономия будет существенная. Если для многомодового кабеля источником света служил светодиод, то для одномодовых кабелей используют лазер, так как он проецирует более мощный луч света.

Пришло время сравнения. Итак, что лучше? Здесь нет однозначного ответа. По техническим параметрам лучше одномодовый, но он значительно дороже обходиться в цене и обслуживании. Сами кабели практически равны в цене, однако используемое оборудование для одномодовых кабелей гораздо дороже. Если у вас 2 здания, которые находятся в 200 метрах друг от друга, то зачем покупать более дорогое оборудование и прокладывать одномодовый кабель, когда с этой задачей вполне справится многомодовое соединение и обойдется гораздо дешевле. Другая ситуация, когда между двумя точками большое расстояние, то целесообразнее, конечно, прокладывать одномодовый кабель. Несмотря на дороговизну активного оборудования, дополнительного оборудования не понадобится, а если и понадобится, то не в таком количестве. Так что выбор зависит от ситуации и финансов.

Вот так выглядит современный оптоволоконный кабель с коннектором.

Если для соединения витой парой было достаточно кримпера, то с оптоволокном все тяжелее. Для его соединения требуется сварочный аппарат.

Еще один кабель, который стоит упомянуть это serial или последовательный. Кабель, предназначенный для соединения 2-х сетевых устройств. Сама технология двухточечного соединения очень древняя, но тем не менее до сих пор встречается и многие устройства работают с ней. Главное требование к устройству, это поддержка канального уровня (то есть 2 уровень по модели OSI), так как устройства должны решить, кто из них главный. Главное устройство нужно для того, чтобы оно продиктовало скорость канала. Для этого ввели 2 понятия DCE (Data Communication Equipment) и DTE(Data Terminal Equipment). Обычно DCE устройством является провайдер, а DTE маршрутизатор в локальной сети. Коннекторов к этому виду кабеля было также огромное количество. Приведу самый последний вид, который использует Cisco.

Ну и напоследок расскажу про консольный (англ. rollover) кабель. Если предыдущие кабели предназначались для передачи данных между устройствами, то этот кабель используется для настройки сетевых устройств. Таких как коммутаторы, маршрутизаторы и другие устройства, которые имеют консольный интерфейс. Вот один из них:

Разъем с 8P8C (RJ-45) соединяется с устройством, а разъем COM (широкий) с компьютером. Но учитывая, что COM порты вымирают и на современных компьютерах их редко встретишь, на рынке стали появляться более современные. Например образец ниже, где COM разъем заменен на USB.

Вот и подошла к концу 4-ая часть. Очень долго я ее писал. Началась сессия и катастрофически не хватало времени. В лучшем случае писал по несколько предложений в день. А бывали дни, когда садился писать, но в голове не мог связать двух предложений и закрывал крышку ноутбука. Спасибо всем, кто дождался и отдельное спасибо тем ребятам, которые интересовались выходом статьи, что сильно мотивировало и подталкивало. Читайте на здоровье!

Пример конфигурации канала EtherChannel между коммутаторами серии Catalyst 3550/3750 и коммутаторами Catalyst с системным ПО Cisco IOS

Содержание

Введение

Предварительные условия

Требования

Используемые компоненты

Условные обозначения

Теоретические сведения

Важные замечания

Настройка

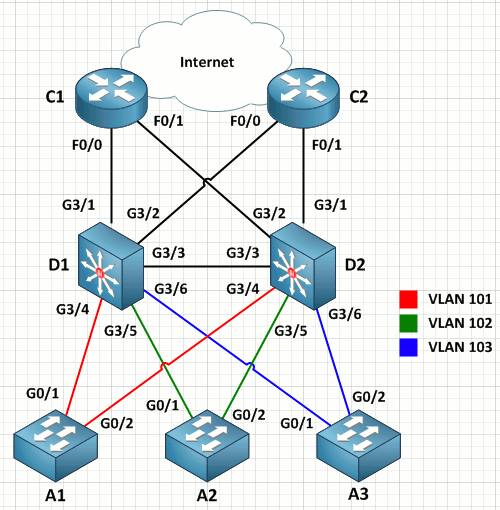

Сетевой график

Конфигурации

Проверка

Catalyst 3550

Catalyst 6500/6000

Устранение неполадок

Состояние Err-Disable

Дополнительные сведения

Введение

В этом документе приведен пример конфигурации для установки EtherChannel между Catalyst 3550 и Catalyst 6500/6000, на которых установлено системное ПО Cisco IOS®. EtherChannel может называться Fast EtherChannel или Gigabit EtherChannel в зависимости от скорости интерфейсов или портов, используемых для формирования EtherChannel.Примечание: Команды EtherChannel, применяемые в данном документе к коммутатору Catalyst 3550, могут также применяться и к коммутаторам серии Catalyst 3750.

Предварительные условия

Требования

Для данного документа нет особых требований.Используемые компоненты

Сведения, содержащиеся в данном документе, относятся к следующим версиям программного и аппаратного обеспечения:- коммутатор Catalyst 3550 с ПО Cisco IOS® версии 12.1(14)EA;

- коммутатор Catalyst 6500/6000 с ПО Cisco IOS® версии 12.1(13)E1.

Условные обозначения

Подробное описание условных обозначений, используемых в документах, см. в документе Cisco Technical Tips Conventions (Условные обозначения, используемые в технической документации Cisco).Теоретические сведения

В этом документе описывается пример, когда два интерфейса Gigabit Ethernet на коммутаторе Catalyst 3550 (интерфейс GigabitEthernet на коммутаторе 3500 представляет собой согласованный интерфейс Ethernet 10/100/1000) связаны в канал Fast EtherChannel с двумя интерфейсами Fast Ethernet коммутатора Catalyst 6500/6000 под управлением системного ПО Cisco IOS для формирования EtherChannel уровня 2 (L2).Примечание: Упоминаемые в документе каналы Fast EtherChannel, Gigabit EtherChannel, канал порта и группа каналов относятся к EtherChannel.

Конфигурация коммутатора Catalyst в данном документе применима к любому коммутатору серии Catalyst 6500/6000 или Catalyst 4500/4000 с системным ПО Cisco IOS.

В этом документе показаны файлы конфигурации только для коммутаторов, так же как и примеры выходных данных соответствующих команд show . Более подробные сведения о настройке EtherChannel см. в следующих документах:

- Раздел Настройка каналов EtherChannel уровня 2 документа Настройка EtherChannel (коммутатор Catalyst 3550)

- Раздел Настройка каналов EtherChannel уровня 3 документа Настройка EtherChannel (коммутатор Catalyst 3560)

- Раздел Настройка каналов EtherChannel уровня 2 документа Настройка EtherChannel (коммутатор Catalyst 3750)

- Настройка каналов EtherChannel уровня 2 и 3 (Catalyst 6500/6000 с системным ПО Cisco IOS)

- Раздел Настройка каналов EtherChannel уровня 2 документа Основные сведения и настройка EtherChannel (Catalyst 4500/4000 с системным ПО Cisco IOS).

Важные замечания

Канал EtherChannel можно настроить вручную с помощью соответствующих команд. EtherChannel также можно настроить автоматически при помощи протокола PAgP, чтобы коммутатор согласовывал канал с другой стороной. Дополнительные сведения о протоколе PAgP см. в следующих документах:- Раздел Общие сведения о протоколе PAgP документа Настройка EtherChannel (коммутатор Catalyst 3550)

- Раздел Общие сведения о протоколе PAgP документа Настройка EtherChannel (коммутатор Catalyst 3560)

- Раздел Протокол PAgP документа Настройка EtherChannel (коммутатор Catalyst 3750)

- Раздел Общие сведения о протоколе PAgP документа Настройка EtherChannel (Catalyst 6500/6000 с системным ПО Cisco IOS)

- Раздел Общие сведения о протоколе PAgP документа Основные сведения и настройка EtherChannel (Catalyst 4500/4000 с системным ПО Cisco IOS)

Выполните следующие действия, чтобы создать канал порта.

- Оставьте интерфейсы, которые должны использоваться при объединении портов в канал, в состоянии административного выключения.

- Создайте канал порта (группу каналов) на коммутаторе Catalyst 6500/6000.

Убедитесь, что для режима канала задано значение on, например channel-group 1 mode on. - Создайте каналы порта на коммутаторе Catalyst 3550, 3560 или 3570.

Убедитесь, что для режима канала задано значение on. - Снова включите интерфейсы, которые были отключены ранее, на коммутаторе Catalyst 6500/6000 с помощью команды no shut .

Настройка

Сетевой график

В этом документе используются настройки сети, показанные на следующей диаграмме:Примечание: Интерфейс Gigabit Ethernet на Catalyst 3550 является согласованным интерфейсом Ethernet на 10/100/1000 Мбит/с. Порт Gigabit коммутатора Catalyst 3550 можно также подключить к порту FastEthernet (100 Мбит/с) коммутатора Catalyst 6500/6000.

Примечание: Коммутаторы серии Catalyst 3750 поддерживают межстековый канал EtherChannel, позволяющий объединять разные стековые коммутаторы в одну группу EtherChannel. Дополнительные сведения о канале EtherChannel в среде стековых коммутаторов см. в разделе EtherChannel и стеки коммутаторов документа Настройка EtherChannel для коммутаторов серии Catalyst 3750.

Конфигурации

В данном документе используются следующие конфигурации:- Catalyst 3550

- Catalyst 6500/6000

| Catalyst 3550 |

|---|

Building configuration... Current configuration : 1610 bytes ! version 12.1 no service pad service timestamps debug uptime service timestamps log uptime no service password-encryption ! hostname Cat3550 ! enable password ww ! ip subnet-zero no ip finger ! ! ! !!--- A logical port-channel interface is automatically created !--- when ports are grouped into a channel group. interface Port-channel 1 !--- In this example, the L2 EtherChannel is configured. !--- A Layer 3 (L3) EtherChannel can also be configured on the Catalyst 3550 switches. !--- For more information, refer to the document Configuring EtherChannel. switchport mode access no ip address snmp trap link-status! !--- Note: The Gigabit Ethernet interface on the Catalyst 3550 is a !--- 10/100/1000 Mbps negotiated Ethernet interface. The Gigabit port on the Catalyst 3550 is !--- connected to a FastEthernet (100 Mbps) port on the Catalyst 6500/6000. !--- The port is a member of channel group 1. interface GigabitEthernet0/1 switchport mode access no ip address snmp trap link-status channel-group 1 mode desirable ! !--- The port is a member of channel group 1. interface GigabitEthernet0/2 switchport mode access no ip address snmp trap link-status channel-group 1 mode desirable ! interface GigabitEthernet0/3 switchport mode access no ip address snmp trap link-status ! !--- Output suppressed. interface GigabitEthernet0/12 switchport mode access no ip address snmp trap link-status !--- Interface VLAN1 is required for management purposes. interface Vlan1 ip address 10.1.1.1 255.255.255.0 ! ip classless ip http server ! ! line con 0 transport input none line vty 5 15 ! end |

| Catalyst 6500/6000 |

|---|

Building configuration...

Current configuration : 5869 bytes

!

version 12.1

service timestamps debug uptime

service timestamps log uptime

no service password-encryption

!

hostname cat6500

!

boot buffersize 126968

boot bootldr bootflash:c6msfc-boot-mz.121-4.E1

enable password ww

!

redundancy

main-cpu

auto-sync standard

ip subnet-zero

!

!

no ip finger

!

!

!

!

!--- A logical port-channel interface is automatically created

!--- when ports are grouped into a channel group.

interface Port-channel 1

no ip address

switchport

switchport mode access

!

interface GigabitEthernet1/1

no ip address

shutdown

!

interface GigabitEthernet1/2

no ip address

shutdown

!

!--- Note: The Gigabit Ethernet interface on the Catalyst 3550 is a

!--- 10/100/1000 Mbps negotiated Ethernet interface. The Gigabit port on the Catalyst 3550 is

!--- connected to a FastEthernet (100 Mbps) port on the Catalyst 6500/6000.

interface FastEthernet3/1

no ip address

!--- In this example, the L2 EtherChannel is configured.

!--- An L3 EtherChannel can also be configured on the Catalyst 6500/6000 running

!--- Cisco IOS System Software. For more details, refer to the document

!--- Configuring EtherChannel.

!--- On a Catalyst 6500/6000, you must issue the switchport

!--- command once, without any keywords, in order to configure the interface as an L2 port.

!--- By default, all the ports are router ports (L3 ports).

!--- On a Catalyst 4500/4000 switch, all ports are L2 ports by default;

!--- no additional command is required.

switchport

!--- This command puts the interface in VLAN1, by default.

switchport mode access

!--- The port is a member of channel group 1.

channel-group 1 mode desirable

!

interface FastEthernet3/2

no ip address

!--- On a Catalyst 6500/6000, you must issue the switchport

!--- command once, without any keywords, in order to configure the interface as an L2 port.

!--- By default, all the ports are router ports (L3 ports).

!--- On a Catalyst 4500/4000 switch, all ports are L2 ports by default;

!--- no additional command is required.

switchport

!--- This command puts the interface in VLAN1, by default.

switchport mode access

!--- The port is a member of channel group 1.

channel-group 1 mode desirable

!

interface FastEthernet3/3

no ip address

switchport

switchport mode access

!

!--- Output suppressed.

!

interface FastEthernet3/48

no ip address

switchport

switchport mode access

!

!--- Interface VLAN1 is required for management purposes.

interface Vlan1

ip address 10.1.1.2 255.255.255.0

!

ip classless

no ip http server

!

!

!

line con 0

transport input none

line vty 0 4

!

end |

Проверка

Некоторые команды show поддерживаются интерпретатором выходных данных, который обеспечивает отображение анализа выходных данных команды show .Чтобы проверить канал порта в коммутаторах Catalyst 6500/6000 и Catalyst 3500 с системным ПО Cisco IOS, выполните следующие команды:

- show interfaces port-channel номер-группы-каналов

- show etherchannel номер-группы-каналов summary

- show spanning-tree vlan номер-VLAN detail

Catalyst 3550

Cat3550# show interface port-channel 1

Port-channel1 is up, line protocol is up

Hardware is EtherChannel, address is 0002.4b28.db02 (bia 0002.4b28.db02)

MTU 1500 bytes, BW 200000 Kbit, DLY 1000 usec,

reliability 255/255, txload 1/255, rxload 1/255

Encapsulation ARPA, loopback not set

Keepalive set (10 sec)

Full-duplex, 100Mb/s

input flow-control is off, output flow-control is off

Members in this channel: Gi0/1 Gi0/2

ARP type: ARPA, ARP Timeout 04:00:00

Last input 00:03:27, output 00:00:00, output hang never

Last clearing of "show interface" counters never

Queueing strategy: fifo

Output queue 0/40, 0 drops; input queue 0/75, 0 drops

5 minute input rate 0 bits/sec, 0 packets/sec

5 minute output rate 0 bits/sec, 0 packets/sec

26 packets input, 5344 bytes, 0 no buffer

Received 17 broadcasts, 0 runts, 0 giants, 0 throttles

0 input errors, 0 CRC, 0 frame, 0 overrun, 0 ignored

0 input packets with dribble condition detected

59 packets output, 5050 bytes, 0 underruns

0 output errors, 0 collisions, 2 interface resets

0 babbles, 0 late collision, 0 deferred

0 lost carrier, 0 no carrier

0 output buffer failures, 0 output buffers swapped out

Cat3550# show spanning-tree vlan 1 detail

VLAN1 is executing the ieee compatible Spanning Tree protocol

Bridge Identifier has priority 32768, address 0002.4b28.db01

Configured hello time 2, max age 20, forward delay 15

We are the root of the spanning tree

Topology change flag not set, detected flag not set

Number of topology changes 1 last change occurred 00:00:38 ago

from Port-channel1

Times: hold 1, topology change 35, notification 2

hello 2, max age 20, forward delay 15

Timers: hello 0, topology change 0, notification 0, aging 0

Port 65 (Port-channel1) of VLAN1 is forwarding

Port path cost 12, Port priority 128, Port Identifier 128.65.

Designated root has priority 32768, address 0002.4b28.db01

Designated bridge has priority 32768, address 0002.4b28.db01

Designated port id is 128.65, designated path cost 0

Timers: message age 0, forward delay 0, hold 0

Number of transitions to forwarding state: 1

BPDU: sent 34, received 0

Cat3550# show etherchannel 1 summary

Flags: D - down P - in port-channel

I - stand-alone s - suspended

R - Layer3 S - Layer2

U - port-channel in use

Group Port-channel Ports

-----+------------+-----------------------------------------------------------

1 Po1(SU) Gi0/1(P) Gi0/2(P)

Cat3550# ping 10.1.1.2

Type escape sequence to abort.

Sending 5, 100-byte ICMP Echos to 10.1.1.2, timeout is 2 seconds:

!!!!!

Success rate is 100 percent (5/5), round-trip min/avg/max = 1/1/4 msCatalyst 6500/6000

Cat6500# show interface port-channel 1

Port-channel1 is up, line protocol is up

Hardware is EtherChannel, address is 0002.7ef1.36e1 (bia 0002.7ef1.36e1)

MTU 1500 bytes, BW 200000 Kbit, DLY 100 usec,

reliability 255/255, txload 1/255, rxload 1/255

Encapsulation ARPA, loopback not set

Full-duplex, 100Mb/s

Members in this channel: Fa3/1 Fa3/2

ARP type: ARPA, ARP Timeout 04:00:00

Last input never, output never, output hang never

Last clearing of "show interface" counters never

Queueing strategy: fifo

Output queue 0/40, 0 drops; input queue 0/2000, 0 drops

5 minute input rate 1000 bits/sec, 1 packets/sec

5 minute output rate 0 bits/sec, 0 packets/sec

407 packets input, 34994 bytes, 0 no buffer

Received 311 broadcasts, 0 runts, 0 giants, 0 throttles

0 input errors, 0 CRC, 0 frame, 0 overrun, 0 ignored

0 input packets with dribble condition detected

93 packets output, 16598 bytes, 0 underruns

0 output errors, 0 collisions, 0 interface resets

0 babbles, 0 late collision, 0 deferred

0 lost carrier, 0 no carrier

0 output buffer failures, 0 output buffers swapped out

Cat6500# show spanning-tree vlan 1 detail

VLAN1 is executing the ieee compatible Spanning Tree protocol

Bridge Identifier has priority 32768, address 00d0.024f.6001

Configured hello time 2, max age 20, forward delay 15

Current root has priority 32768, address 0002.4b28.db01

Root port is 833 (Port-channel1), cost of root path is 12

Topology change flag not set, detected flag not set

Number of topology changes 0 last change occurred 00:02:13 ago

Times: hold 1, topology change 35, notification 2

hello 2, max age 20, forward delay 15

Timers: hello 0, topology change 0, notification 0, aging 300

Port 833 (Port-channel1) of VLAN1 is forwarding

Port path cost 12, Port priority 128, Port Identifier 131.65.

Designated root has priority 32768, address 0002.4b28.db01

Designated bridge has priority 32768, address 0002.4b28.db01

Designated port id is 128.65, designated path cost 0

Timers: message age 1, forward delay 0, hold 0

Number of transitions to forwarding state: 1

BPDU: sent 0, received 66

Cat6500# show etherchannel 1 summary

Flags: D - down P - in port-channel

I - stand-alone s - suspended

R - Layer3 S - Layer2

Group Port-channel Ports

-----+------------+-----------------------------------------------------------

1 Po1(SU) Fa3/1(P) Fa3/2(P)

Cat6500# ping 10.1.1.1

Type escape sequence to abort.

Sending 5, 100-byte ICMP Echos to 10.1.1.1, timeout is 2 seconds:

!!!!!

Success rate is 100 percent (5/5), round-trip min/avg/max = 1/1/4 msУстранение неполадок

Состояние Err-Disable

Общая проблема, возникающая при настройке EtherChannel, заключается в том, что интерфейсы переключаются в режим err-disable. Это может произойти, когда EtherChannel переключается в режим «Включено» на одном коммутаторе, а другой коммутатор не настраивается немедленно. Если это состояние сохраняется в течение примерно минуты, протокол STP на коммутаторе, на котором включен канал EtherChannel, считает, что возникла петля. Это вызывает переключение канальных портов в состояние err-disable. Дополнительную информацию о том, как определить, находятся ли интерфейсы EtherChannel в состоянии err-disable, см. в следующем примере:%SPANTREE-2-CHNL_MISCFG: Detected loop due to etherchannel misconfiguration of Gi0/9 %PM-4-ERR_DISABLE: channel-misconfig error detected on Po10, putting Gi0/9 in err-disable state %PM-4-ERR_DISABLE: channel-misconfig error detected on Po10, putting Gi0/10 in err-disable state

Switch2#show etherchannel summary

Flags: D - down P - in port-channel

I - stand-alone s - suspended

H - Hot-standby (LACP only)

R - Layer3 S - Layer2

u - unsuitable for bundling

U - in use f - failed to allocate aggregator

d - default port

Number of channel-groups in use: 1

Number of aggregators: 1

Group Port-channel Protocol Ports

------+-------------+-----------+-----------------------------------------------

10 Po10(SD) - Gi0/9(D) Gi0/10(D)

Switch2#show interfaces GigabitEthernet 0/9 status

Port Name Status Vlan Duplex Speed Type

Gi0/9 err-disabled 1 auto auto 10/100/1000BaseTX

Switch2#show interfaces GigabitEthernet 0/10 status

Port Name Status Vlan Duplex Speed Type

Gi0/10 err-disabled 1 auto auto 10/100/1000BaseTXВ этом случае обе стороны должны формировать канал только после достижения обоюдной договоренности. Если соглашение о формировании канала не достигнуто, они продолжают работать как обычные порты.Switch2#configure terminal Enter configuration commands, one per line. End with CNTL/Z. Switch2(config)#interface gi0/9 Switch2(config-if)#channel-group 10 mode desirable

После установки режима канала desirable на обеих сторонах соединения выполните команды shutdown и no shutdown на соответствующем интерфейсе, чтобы заново вручную включить порты:

Switch2(config-if)#shutdown Switch2(config-if)#no shutdown

Руководство администратора Cisco Business Edition 3000, версия 8.6(4)

%PDF-1.4 % 1 0 obj >stream application/pdfРуководство администратора Cisco Business Edition 3000, версия 8.6(4)iText 1.4.1 (by lowagie.com)Cisco Business Edition 3000:Products endstream endobj 2 0 obj> 1> 2> 3> 4> 5> 6> 7> 8> 9> 10> 11> 12> 13> 14> 15> 16> 17> 18> 19> 20> 626>]>>/OpenAction[4 0 R/XYZ 0 792 0]/Pages 5 0 R/Names 6 0 R/PageMode/UseOutlines/Metadata 1 0 R>> endobj 5 0 obj> endobj 3 0 obj> endobj 15 0 obj C:>2>4AB2>

Interconnecting Cisco Networking Devices Part 1 ICND 1

Interconnecting Cisco Networking Devices Part 1 (ICND 1 v 1. 1) © 2010 Cisco Systems, Inc. All rights reserved. ICND 1 v 1. 1— 1

Введение в курс © 2010 Cisco Systems, Inc. All rights reserved. ICND 1 v 1. 1— 2

Навыки и знания слушателей § Основы компьютерной грамотности § Основные навыки работы в ОС Windows § Основные навыки использования сети Интернет § Базовые навыки работы с электронной почтой © 2010 Cisco Systems, Inc. All rights reserved. ICND 1 v 1. 1— 3

Цель курса «Предоставить знания и навыки, необходимые для установки и эксплуатации небольшой сети, а также поиска и устранения неисправностей в ней» Interconnecting Cisco Networking Devices Part 1 © 2010 Cisco Systems, Inc. All rights reserved. ICND 1 v 1. 1— 4

Общее администрирование курса Организация учебного процесса Вопросы, связанные с помещением § Листок регистрации § Материалы курса § Время и расписание занятий § Действия в чрезвычайной ситуации § Расположение столовых и комнат отдыха § Одежда © 2010 Cisco Systems, Inc. All rights reserved. § Комнаты отдыха § Телефоны и факсы ICND 1 v 1. 1— 5

Программа курса День 1 A M Введение в курс Модуль 1 Построение простой сети День 2 День 3 День 4 Модуль 2 Модуль 4 Модуль 5 Локальные Подключения к Подключение сети Ethernet ЛВС к РВС (WAN) День 5 Модуль 6 Управление сетевой средой Обед Модуль 1 P Построение M простой сети © 2010 Cisco Systems, Inc. All rights reserved. Модуль 2 ЛВС Ethernet Модуль 3 Беспроводные ЛВС Обобщающая Модуль 4 Модуль 5 Подключения Подключение лабораторная работа к ЛВС к РВС (WAN) ICND 1 v 1. 1— 6

Условные обозначения Cisco Беспроводной маршрутизатор Маршрут изатор Коммутатор рабочей группы Точка доступа Беспроводное подключение © 2010 Cisco Systems, Inc. All rights reserved. Защищенный маршрутизатор IP-телефон Брандмауэр Телефон с доступом для мобильных пользователей Линия: последовательная Домашний офис Небольшая компания Линия: Ethernet ICND 1 v 1. 1— 7

Профессиональная сертификация Cisco Сертификация Cisco www. cisco. com/go/certifications © 2010 Cisco Systems, Inc. All rights reserved. ICND 1 v 1. 1— 8

Профессиональная сертификация Cisco Расширение профессиональных навыков и развитие карьеры Cisco Certified Network Associate Рекомендуется подготовка в организацияхпартнерах Cisco по обучению Interconnecting Cisco Networking Devices Part 1 Professional Interconnecting Cisco Networking Devices Part 2 Associate Entry Technician Cisco Certified Entry Network Technician www. cisco. com/go/certifications Рекомендуется подготовка в организацияхпартнерах Cisco по обучению Interconnecting Cisco Networking Devices Part 1 © 2010 Cisco Systems, Inc. All rights reserved. ICND 1 v 1. 1— 9

Центр подготовки CCNA www. cisco. com/go/prepcenter © 2010 Cisco Systems, Inc. All rights reserved. ICND 1 v 1. 1— 10

Пожалуйста, представьтесь § Ваше имя § Ваша компания § Служебные обязанности § Навыки и знания § Краткая история § Задача © 2010 Cisco Systems, Inc. All rights reserved. ICND 1 v 1. 1— 11

© 2010 Cisco Systems, Inc. All rights reserved. ICND 1 v 1. 1— 12

|

SpyG (СпайДжи) by Spyglass Surveillance Systems. Продажа систем видеонаблюдения |

|||||

|

|

|

||||

|

SpyG IP камеры видеонаблюдения, SpyG IP камеры, цифровые камеры SpyG, купольные камеры SpyG, аналоговые камеры, видеосервер SpyG, ПО для видеокамер SpyG, видеорегистратор SpyG, видео сервер SpyG, объектив для камер видеонаблюдения, крепление для камеры, термокожух для камер, беспроводные камеры, бескорпусные видеокамеры, POE, видеокамера CCD, видеокамера CMOS. Все права защищены

197343, Санкт-Петербург, ул. Матроса Железняка, 57А, офис 41 (4 этаж) |

|||||

Условные обозначения технических советов Cisco — Cisco

В этом документе описаны условные обозначения текста, изображений и команд, используемые в технических советах Cisco.

Текст

Полужирный шрифт обозначает текст, который пользователь должен ввести или выбрать, например пункты меню, кнопки и команды.

Курсив указывает на выделение.

Угловые скобки (>) показывают последовательность пунктов меню, которые пользователь должен выбрать в графическом интерфейсе пользователя (GUI), например File > Print .

- Примеры вывода с устройств Cisco отображаются шрифтом Courier; например:

3524xl # show running-config Конфигурация здания ... Текущая конфигурация: ! версия 12.0 нет сервисной панели отметки времени службы время безотказной отладки отметки времени службы журнал работоспособности нет сервисного шифрования паролей !

Сообщения об ошибках системы от устройств Cisco отображаются шрифтом Courier; например:

Маршрутизатор, перезапущенный с помощью команды reload , отображает сообщение о том, что система вернулась в ПЗУ путем перезагрузки.

Оповещения

Tip Означает, что , следующая информация поможет вам решить проблему . Информация в подсказках может не относиться к устранению неполадок или даже к действию, но может быть полезной информацией.

Примечание Означает, что читатель заметит . Примечания содержат полезные предложения или ссылки на материалы, не упомянутые в документе.

Осторожно Обозначает , что читатель должен быть осторожен .В этой ситуации вы можете сделать что-то, что может привести к повреждению оборудования или потере данных.

Предупреждение Предупреждение означает опасность . Вы попали в ситуацию, которая может причинить телесные повреждения. Прежде чем приступить к работе с любым оборудованием, вы должны знать об опасностях, связанных с электрическими цепями, и быть знакомыми со стандартными методами предотвращения несчастных случаев. Чтобы увидеть переведенные версии предупреждения, обратитесь к документу о соответствии нормам и безопасности, прилагаемому к вашему устройству.

Значок выхода означает, что вы покидаете веб-сайт Cisco. Это изображение появляется после ссылки на веб-страницу, не принадлежащую Cisco Systems; Cisco не несет ответственности за содержимое других веб-сайтов. Ссылки на веб-сайты, внешние по отношению к Cisco.com, открываются в отдельном окне браузера.

Следующие соглашения для команд Cisco IOS ® и CatOS также используются в справочных руководствах по командам. Дополнительные сведения об условных обозначениях в документации Cisco IOS см. В документации по программному обеспечению Cisco IOS.

Вертикальные полосы (|) разделяют альтернативные, взаимоисключающие аргументы. Пример: req-qos { наилучшее качество | с регулируемой нагрузкой | с гарантированной задержкой }

Квадратные скобки ([]) указывают на необязательные элементы. Пример: [ no ] ip route-cache [ cbus ]

Фигурные скобки ({}) указывают на обязательный выбор. Пример: номер списка доступа [{ разрешение | deny }]